Guida all'Hack della scheda madre corona (v2) 4GB

In questa guida vediamo come effettuare un reset glitch hack su una scheda madre corona v2 tramite il programma AutoGG by BlaKcat, senza usare Hex editor, nand donor e quant'altro.

Per i più smanettoni potete andare a vedere la guida di [URL="http://www.consoleopen.com/forum/users/374/"]Pocoyo2[/URL] || [URL="http://www.consoleopen.com/forum/tutorial-base-per-installazione-dellrgh/7069-tutorial-reset-glitch-hack-su-slim-corona-v2-4gb.html#post80992"]QUI[/URL].

Per ch invece preferisce stare alla larga dalla riga di comando ed Hex Editor, questa è la guida che fà per voi!

Nota bene: Ricordo a tutti che prima di seguire questa guida, dovete aver installato il CPLD alla scheda madre corona, trovate i tutorial [URL="http://www.consoleopen.com/forum/tutorial-xbox360-jtag-e-reset-glitch-hack/"]QUI[/URL]

Occorrente:

- Xbox360 Slim corona (V2) 4GB

- Lettore SD/MMC da collegare al PC

- Un adattatore microSD/SD oppure collegare i file diretti al lettore SD/MMC

- Materiale da saldatura (Awg30, flussante, stagno, saldatore e via dicendo)

- Un CPLD munito di quarzo 48 MHz attivo (Storm360 V2 rev b oppure Squirt360 BGA 1.2 e via dicendo ... )

- AutoGG 0.7.1 o superiore [URL="http://www.elotrolado.net/hilo_autogg-0-7-beta-coronav2-by-blakcat-tutorial-exploit-rgh-jtag_1688613"]CLICCA[/URL]

Nota bene:

[*] Prima di procedere ricordo che dovete programmare il vostro CPLD con il timing dell'RGH2.

[*] Le schede madri denominate Corona v2 si riconoscono perchè hanno la NAND nella parte inferiore della scheda madre. Nella parte superiore, invece, hanno il nuovo controller PS7000, che non è altro che un controller MMC/eMMC. Questi particolari hanno portato all'impossibilità di dump con i soliti metodi (SPI Flasher, NAND-X, Squirt Slave Programmer, ecc..).

PREPARAZIONE PER LA LETTURA DELLA NAND

Per prima cosa dobbiamo creare il nostro "SD Reader"

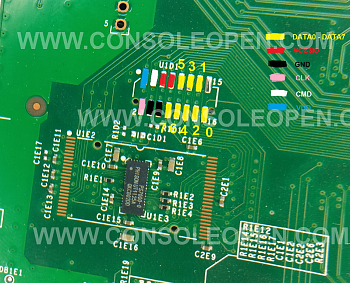

Possiamo seguire questi chiari schemi.

NOTA n°1: PIN 4

Si vocifera che vada inserita una resistenza da 68 ohm tra il PIN4 della SD al PIN1 del U1D1. Se vedete bene, sulla mia FAKE SD l'ho predisposta. Però devo dire che l'ho utilizzato sia CON che SENZA senza troppe difficoltà. Io consiglio di metterla e poi, se qualcosa non va, di provare a toglierla.

NOTA n°2: XTAL-TO-GND

Per far si che la NAND venga inizializzata dal PHISON e resti in IDLE mode, colleghiamo il piedino dell'XTAL a un punto GND (nella foto, indicata dal punto C1E16 - lato CPU). In questo modo la console è alimentata ma il controller resta in attesa e non torna nello stato di attività

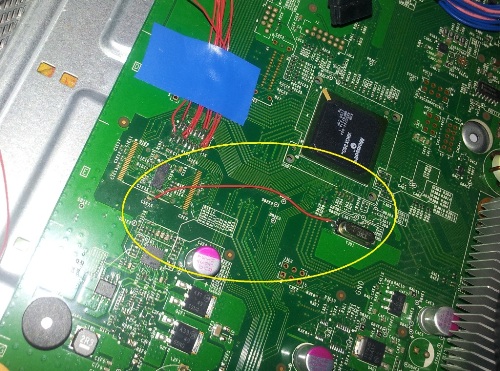

Ecco un immagine dimostrativa:

Inoltre per creare un SD reader potete vedere l'utilissimo tutorial creato dal nostro membro [URL="http://www.consoleopen.com/forum/users/4709/"]Nexus[/URL] || [URL="http://www.consoleopen.com/forum/sezione-xbox-360-jtag-e-reset-glitch-hack/7157-come-autocostruirsi-un-sd-card-per-dump-corona-4gb.html"]CLICCA QUI[/URL]

A questo punto siamo pronti a assemblare il tutto.

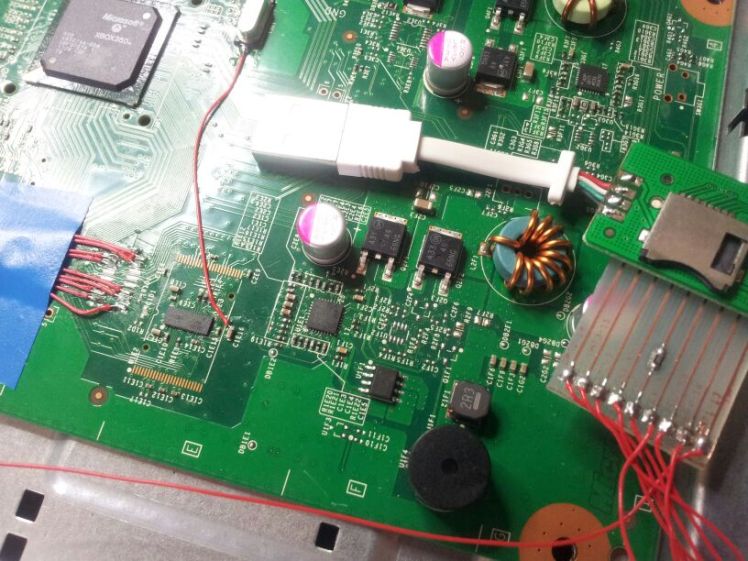

- ALIMENTIAMO LA CONSOLE

- INSERIAMO IL LETTORE DI SCHEDE SD/MMC

Se tutto è stato eseguito correttamente, il sistema operativo rileverà un nuovo hardware e una nuova periferica rimovibile. VI CHIEDERA' DI FORMATTARE! Ovviamente NON FATELO!

Passiamo alla lettura della nand vera e propria!

LETTURA DELLA NAND

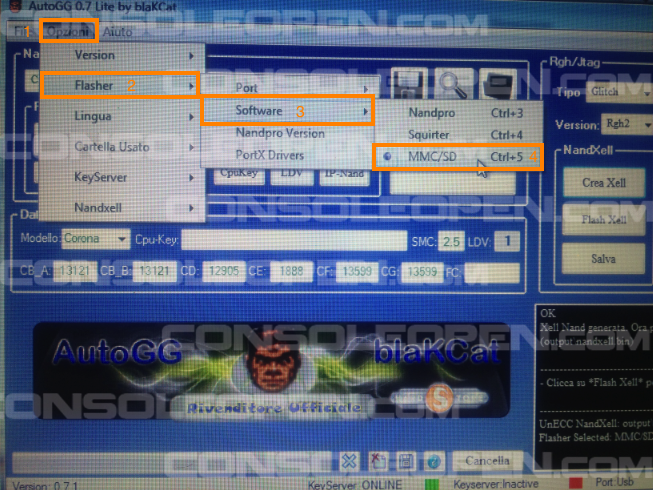

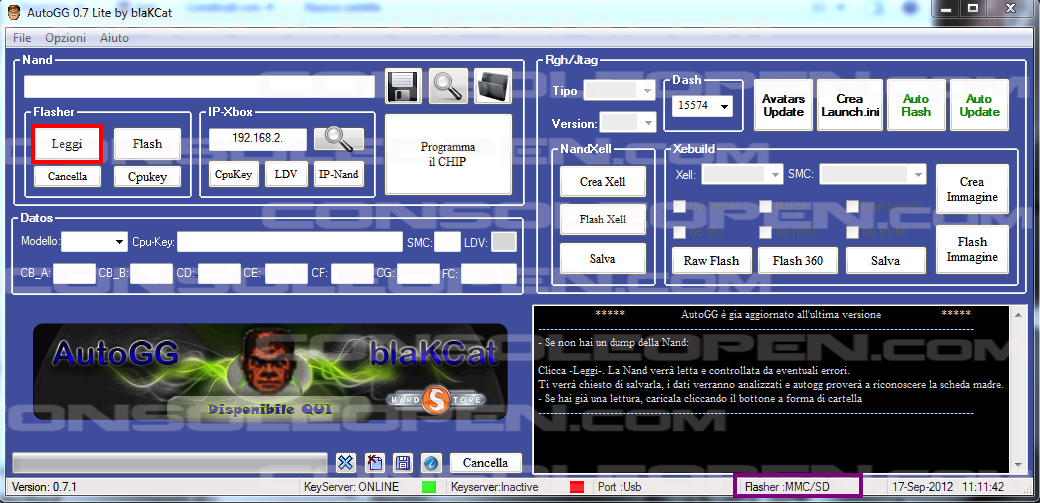

Apriamo AutoGG, e per prima cosa impostiamo la lettura tramite SD/MMC, facendo in questo modo:

Bene adesso clicchiamo "LEGGI"

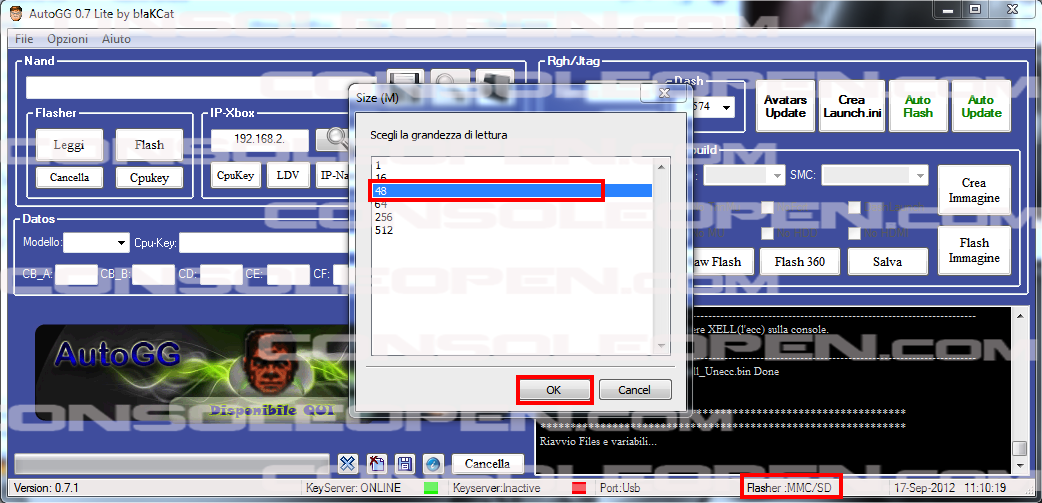

Selezioniamo la dimensione "48" e clicchiamo "OK"

Selezioniamo il numero di dump a "2" e clicchiamo ok, aspettiamo che vengono fatti i due dump e comparati, se sono identici possiamo andare avanti alla creazione del file ECC, se i dump non coincidono ricontrolliamo per bene i collegamenti all'SD.

CREAZIONE E FLASH DELL'IMMAGINE ECC (XELL RELOADED)

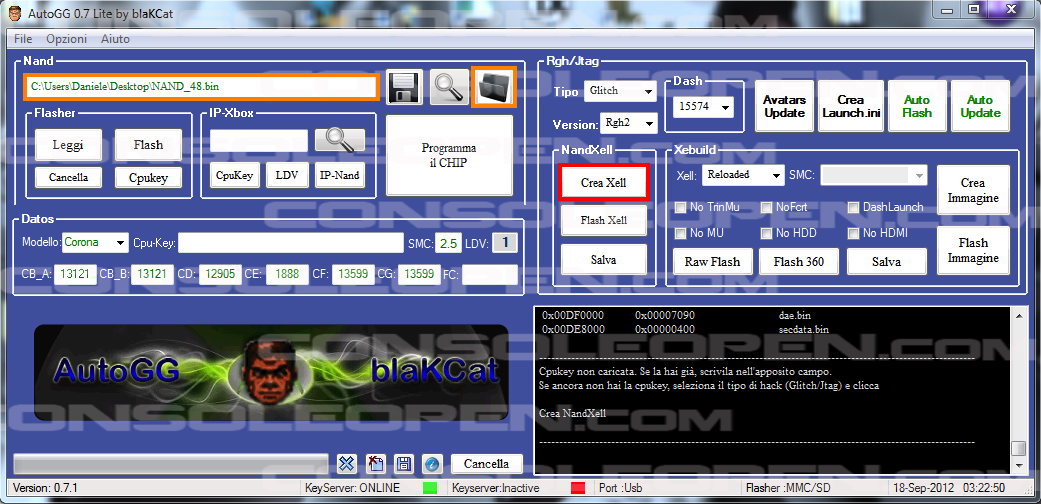

Apriamo la nand nel programma AutoGG e clicchiamo "CREA XELL"

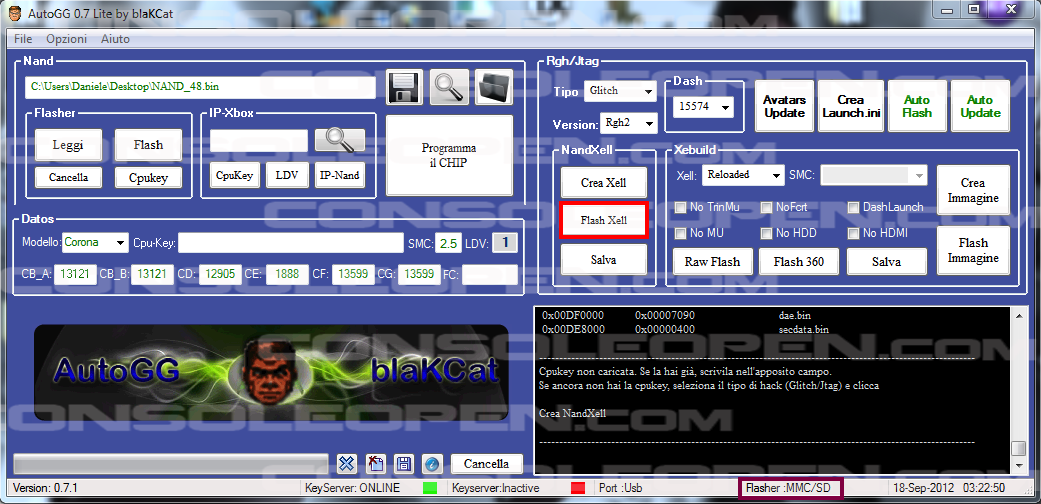

Aspettiamo che viene generato e in seguito clicchiamo "FLASH XELL"

Una volta completata la scrittura di XELL SCOLLEGHIAMO tutti i fili collegati all' U1D1 della Scheda Madre e il filo che abilita l' IDLE MODE

RECUPERO CPU KEY DA XELL

Ricordo a tutti che su schede madri corona, Xell non funziona a video, quindi possiamo recuperare la cpu key tramite due modi alternativi:

[1]Lettura della CPU key tramite nand

vi propongo un video fatto da noi in esclusiva per consoleopen!

[2]Lettura cpu key tramite IP:

Colleghiamo sia la console che il pc allo stesso router tramite cavo Ethernet.

basterà accendere la console, aspettare che effettua il boot, dopo il boot aspettare circa 30 secondi, dopo di che clicchiamo "Scan IP" e verrà rilevato automaticamente il vostro iP della console e recuperata la cpu key.

Adesso che abbiamo recuperato la nostra cpu key non resta che andare a creare la nostra immagine Freboot!

CREAZIONE E FLASH DELL'IMMAGINE FREBOOT

Bene siamo pronti, abbiamo sia la cpu key che il dump da 48 mb della nostra console, tutto ciò che ci serve per poter creare la nostra immagine Freboot.

Seguite le istruzioni passo passo

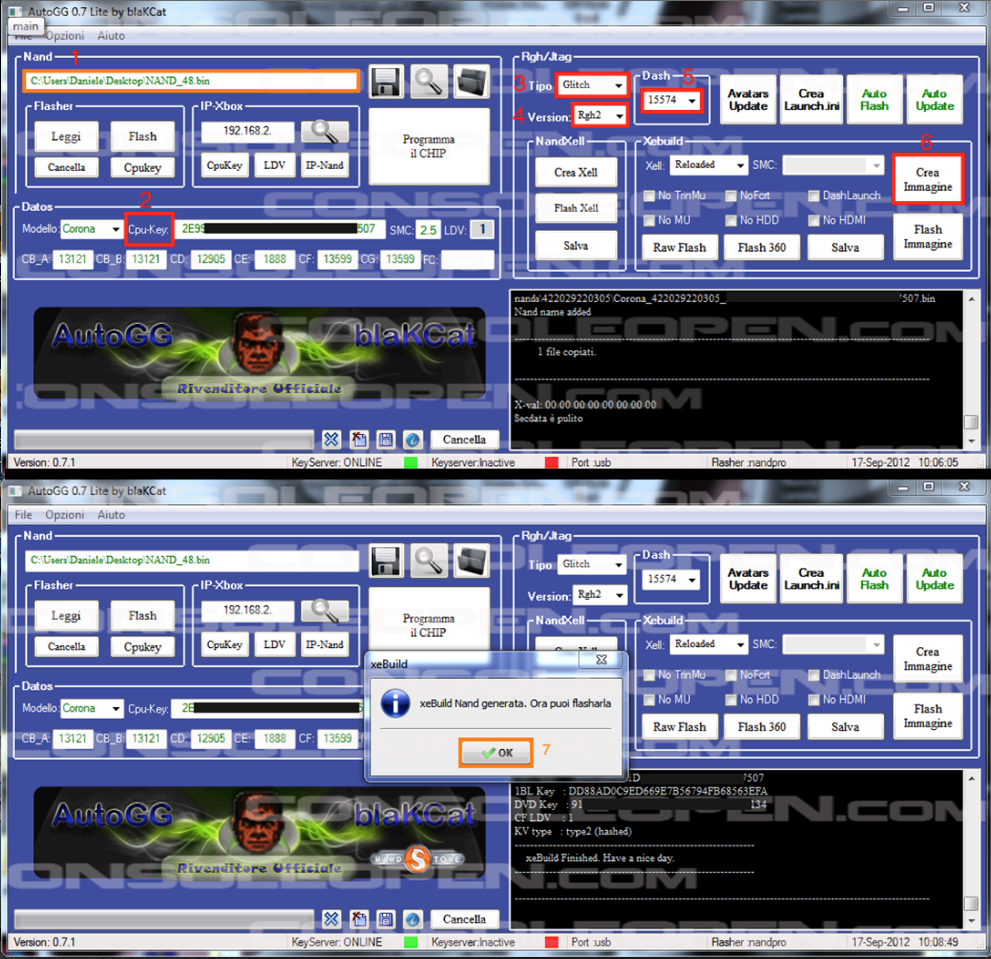

1: Apriamo il dump parziale della nostra nand (48MB)

2: Inseriamo la cpu key recuperata precedentemente tramite xell

3: Nel menù a tendina selezioniamo "Glitch"

4: Nel menù a tendina selezioniamo "RGH2"

5: Nel menù a tendina selezioniamo l'ultima versione disponibile del Freboot kernel (in questo momento che ho scritto il tutorial era la 15574)

6: Clicca sul buttone "Crea Immagine"

Aspettiamo che si generi la nostra immagine

7: AutoGG ci restituirà un messaggio di avvenuta compilazione dell'immagine freebot, non resta che premere ok!

Bene abbiamo appena finito di generare la nostra immagine freboot, fleshiamola nella nand.

- ALIMENTIAMO LA CONSOLE

- INSERIAMO IL LETTORE DI SCHEDE SD/MMC

Premiamo su "FLASH IMMAGINE"

Aspettiamo che termina il processo.

Ok abbiamo concluso, la console se accesa dal tasto eject partirà con Xell Reloaded e se accesa con tasto normale partirà nella dashboard.

RINGRAZIAMENTI

Si ringraziano tutti coloro che hanno contribuito alla realizzazione dell'hack. Soprattutto Swizzy che mi ha fornito il datasheet del PHISON (e a guerrierodipace, un pò in ritardo )

Si ringrazia inoltre un nostro caro amico che mi ha indicato la direzione giusta.

"Special thanks to the forum daytonmods for gathering people on their forum and working on this,

Glitch360Team for releasing ps7000, jedec & emmc datasheets,

Zhangjiqi007 from a9vg Chinese forum for his work on swapping nands to get xell to load,

Zhaojun297 for all the work on the data reading and electronic help,

Swizzy for the info on block layout

Glitch360Team for releasing the way to get CPUKey on corona v2 without swapping to 16MB nand and not having to

add or change any components.

Thanks to Edson Dario, carranzafp and Sileandro and maximus team for their testing and help."

Grazie a Swizzy per avermi fornito la nand di una console 4GB

Grazie a Titty per avermi modificato la nand tramite Hex Editor, in modo tale da trasformarla in 48 MB, bella e pronta per i programmi come AutoGG, jrunner e similari.

Grazie a Nexus per lo schema della creazione dell'SD reader

Grazie a BlaKcat, autore di AutoGG che giorno dopo giorno continua a viziarci!

Guida realizzata da [URL="http://www.consoleopen.com/forum/users/374/"]Pocoyo2[/URL] e [URL="http://www.consoleopen.com/forum/users/4629/"]Stryp[/URL] in esclusiva per [URL="http://consoleopen.com"]ConsoleOpen[/URL]

la riproduzione anche parziale senza il consenso

è severamente vitata

15Likes

15Likes

LinkBack URL

LinkBack URL About LinkBacks

About LinkBacks

Segnalibri